주요사업

- 주요사업

- 정보보호 및 인증심사

정보통신기반시설 취약점 분석평가란?

주요정보통신기반시설의 다양한 위협과 취약점을 분석해 침해 시 파급효과와 대응대책을 평가

- 담당부서

- 정보보호정책팀

- 홈페이지

- www.isac.or.kr

- 연락처

- 02-580-0642

- 이메일

- isac@kait.or.kr

목적

주요정보통신기반시설에 대한 다양한 전자적 위협과 취약점을 체계적으로 분석하여, 침해 발생 시 파급효과를 최소화할 수 있는 대응대책을 마련하고 기반시설의 안정적 운영과 중요 정보의 보호 수준을 강화

운영근거

- 정보통신기반보호법 제8조에 의하여 지정된 주요정보통신기반시설 관리기관의 장은 동법 제9조와 동법시행령 제17조 내지 제19조에 따라 소관시설에 대한 취약점을 분석ㆍ평가

- 취약점 분석·평가 수행기관 지정 [미래창조과학부 지정(현재 과학기술정보통신부) : 2013.7.1.]

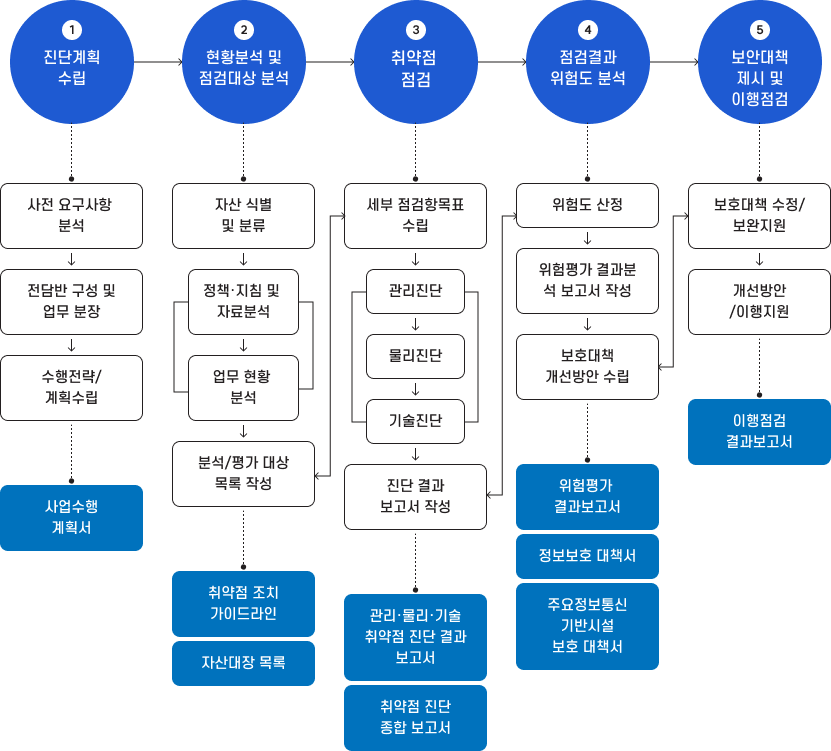

사업내용

01

(사업대상) 주요정보통신기반시설 및 해당 시설의 정보통신시스템·네트워크 전반

02

(주요업무) 주요정보통신기반시설의 위협·취약점·파급효과를 종합 분석해 대응대책과 개선방안을 마련

- 전자적 침해행위 등 기반시설에 영향을 줄 수 있는 위협요인 식별

- 기반시설 및 시스템의 취약점 분석·평가

- 취약점 침해 시 발생 가능한 파급효과(피해 규모·정도) 분석

- 위협·취약점에 대한 대응방안 및 보호대책 수립

- 기반시설의 안정적 운영을 위한 보안수준 진단 및 개선방안 제시

- 관련 기관과의 협의를 통한 종합 개선안 도출